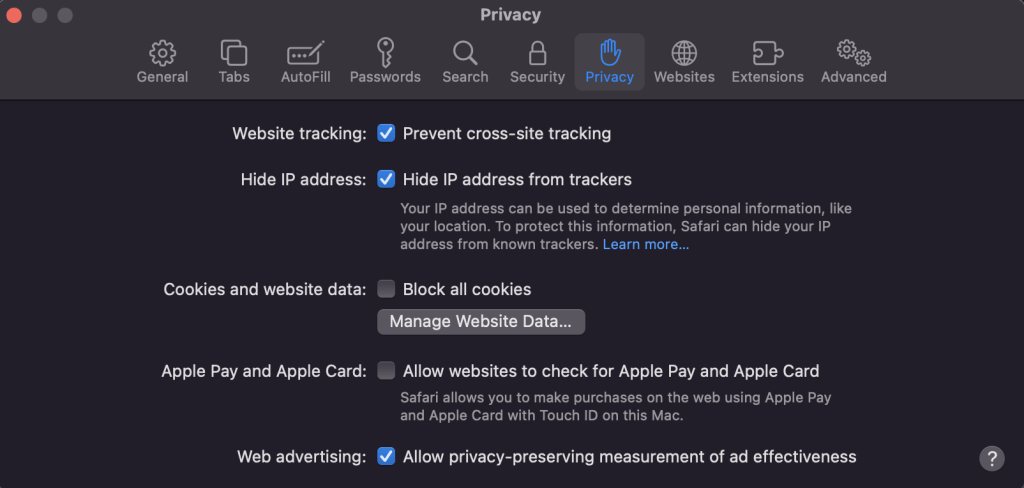

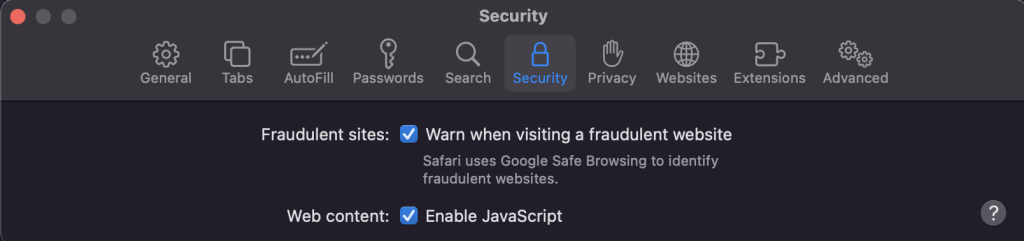

Vediamo subito una serie di configurazioni lato browser da effettuare per ridurre il tracciamento delle attività, clicchiamo tab Safari e scegliamo la voce preferences… in questa sezione andiamo a configurare i tab Privacy e Security come segue:

Andiamo ora a vedere una serie di Plugin e di configurazioni che ci aiuteranno a tutelare la nostra privacy quando navighiamo con il Browser Safari:

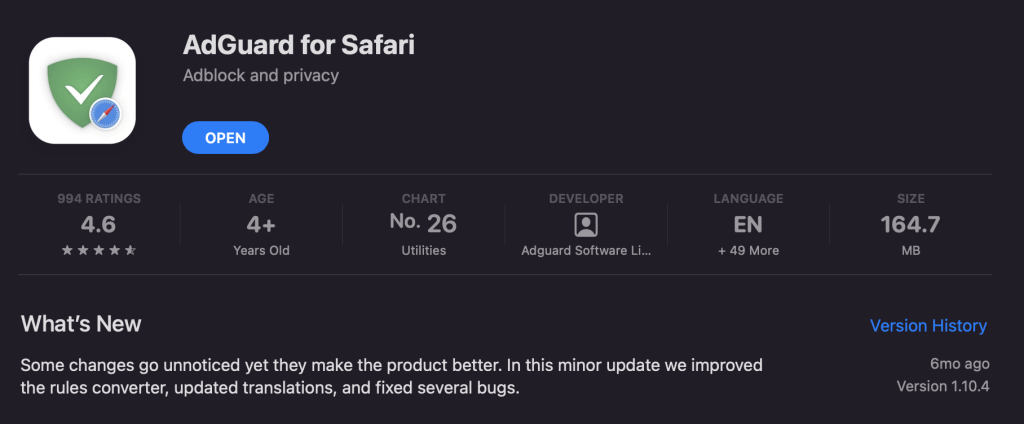

- AdGuard

- Ghostery Lite

AdGuard installazione

AdGuard ricopre le medesime funzionalità di AdBlock, ma sul browser Safari a mio avviso funziona in modo migliore. Software free progettato per eliminare le fastidiose pubblicità o banner vari che appaiono nelle pagine mentre navighiamo. Offre inoltre agli utenti la possibilità di avere il controllo sulla propria privacy bloccando molti degli strumenti utilizzati dagli inserzionisti e dalle società tecnologiche per tenere traccia delle persone quando sono online.

Per l’installazione basta aprire Safari ed andare al seguente link: INSTALLA

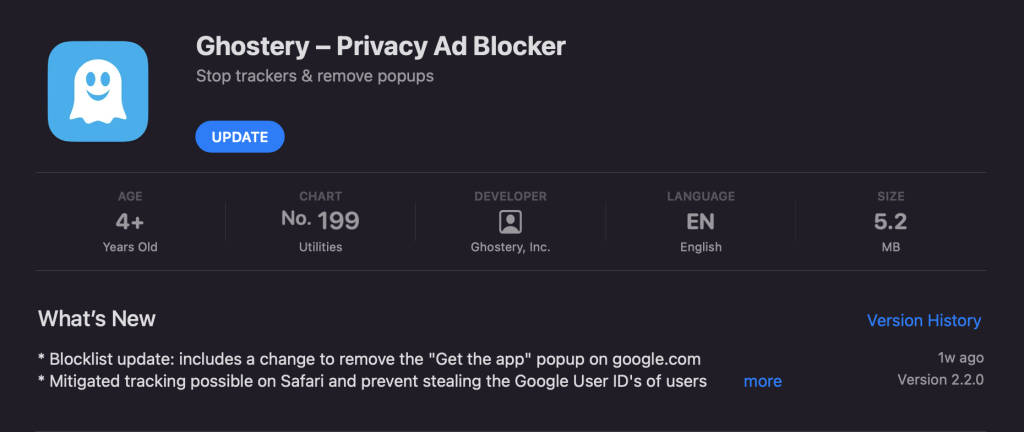

Ghostery Lite installazione

Ghostery blocca le richieste HTTP e le reindirizza in base al loro indirizzo di origine in diversi modi:

- Rilevando e bloccando script di monitoraggio di terze parti che vengono utilizzati dai siti web per raccogliere dati sul comportamento dell’utente per la pubblicità, la commercializzazione, l’ottimizzazione del sito e la sicurezza.

- Curando continuamente una “libreria script”, che identifica quando vengono rilevati nuovi script di monitoraggio per bloccarli automaticamente.

- Creando liste bianche di siti web su cui disabilitare il blocco di script di terze parti e consentire altre funzionalità avanzate per configurare e personalizzare l’esperienza degli utenti.

Quando un tracker viene bloccato, qualsiasi cookie piazzato dal tracker è reso non accessibile a nessuno, tranne all’utente, e pertanto non può essere letto in automatico da qualche script.

Per l’installazione basta aprire Safari ed andare al seguente link: INSTALLA