Il sistema operativo Kodachi Linux è un progetto nato nel 2013 e sviluppato dalla Eagle Eye Digital Solutions con l’obiettivo di fornire il massimo della sicurezza e dell’anonimato. Fino ad ora è stato sviluppato per essere utilizzato Live (cioè senza essere installato sull’hard disk locale, la guida > Installare Linux da USB spiega come farlo) e utilizzabile tramite supporti removibili (DVD, USB, SD Card); ideale per tutti gli internauti che fanno della privacy un punto focale della propria vita “virtuale”.

Kodachi è Ready to Go

Basato su Xbuntu il concetto di Live CD viene rispettato egregiamente, non solo, all’avvio sono già disponibili moltissimi pacchetti che, grazie a script dedicati, sono pronti all’uso senza che l’utente debba cimentarsi in articolate procedure informatiche.

Anonimizzazione di Kodachi

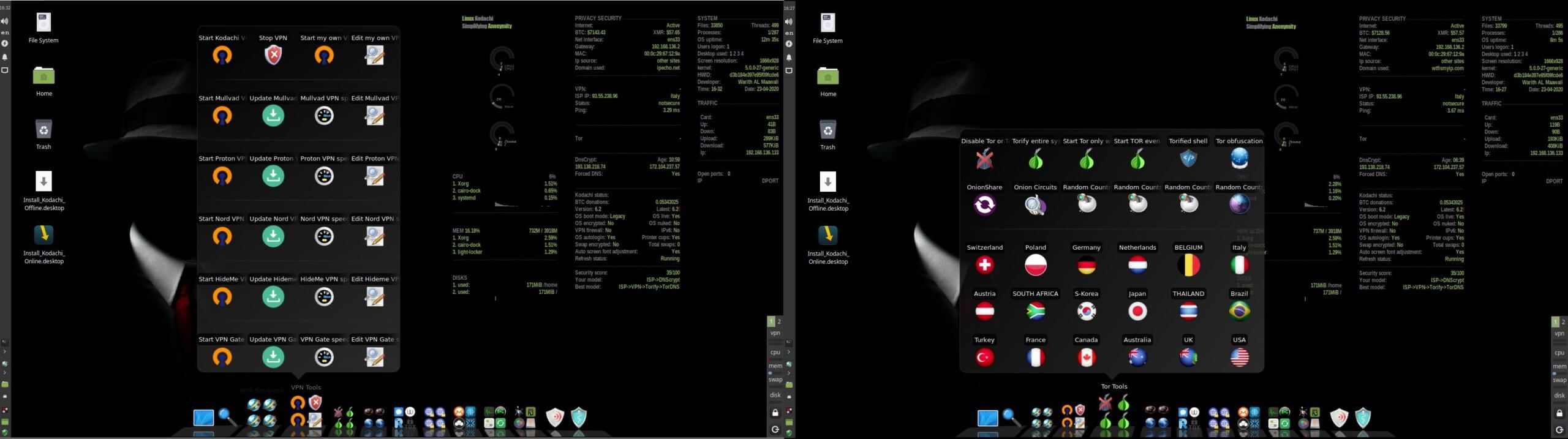

Kodachi fornisce il totale anonimato grazie a VPN, TOR e DNScrypt. Tutto il traffico viene inoltrato in un tunnel VPN + TOR con la DNS encryption. Sono già preimpostate le configurazioni per i più noti provider (Proton, NordVPN, HideMe, etc). Inoltre è possibile importare file di configurazioni VPN personali utilizzando i Client VPN integrato. Con TOR è incluso anche il TOR Browser e il Kodachi Browser; quest’ultimo si integra con la TOR Network e predispone delle estesioni aggiuntive come il blocco degli script, la modifica del browser agent, blocco pubblicitario e distruzione cookies. Estensioni essenziali per salvaguardare l’online tracking, mining di cryptovalute e altri possibili tipi di attacchi provenienti dal web.

Sicurezza e Crittografia

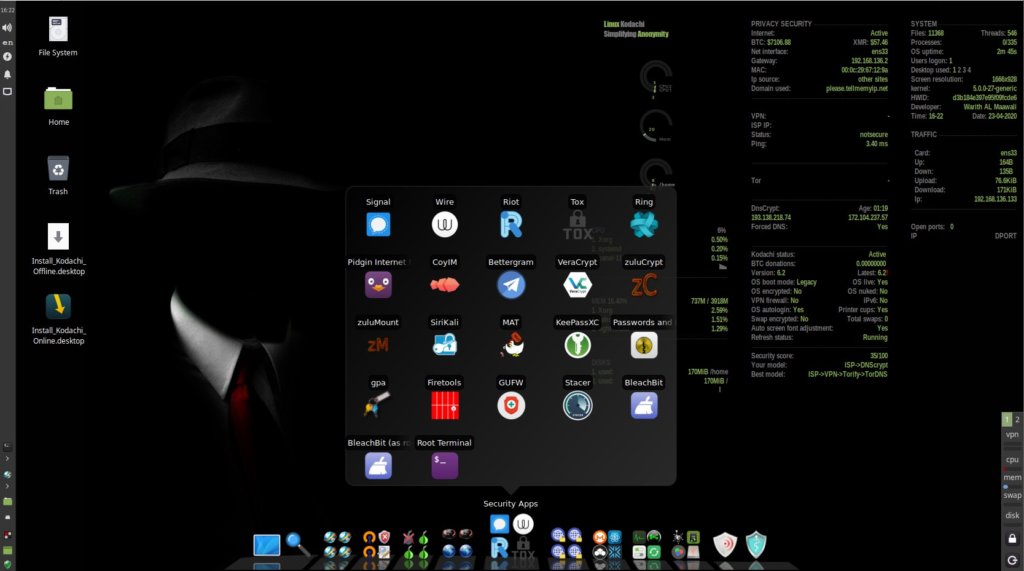

Parte fondamentale per la sicurezza è disporre di un firewall e della crittografia non solo per la navigazione ma anche per la messaggistica. In questo caso ci vengono incontro i tools presenti nella directory “Security Apps“; che include GUFW come firewall, Pidgin, Signal e Bettegram come clients di messaggistica ma non solo… Parlavamo anche di crittografia e quale software non poteva mancare? Vi do un indizio.. è un fork di TrueCrypt… Si esatto! abbiamo già pronto all’uso Veracrypt, per crittografare dischi e partizioni oppure creare comodi containers cifrati. Come ciliegina sulla torta troviamo KeepassXC (per chi non lo conoscesse vi rimando all’articolo dedicato a KeepassXC) indispensabile per salvare credenziali, PIN o annotazioni che devono rimanere private.

Panic Room

Proprio come una reale “Panic Room“, se qualcosa dovesse andare storto durante la navigazione o in situazioni di emergenza, ci si può rifugiare tra questi tools. Nel dettaglio abbiamo a disposizione la pulizia o il Wipe completo delle memorie di massa, la modifica del MAC address, i log di sistema e come “ultima spiaggia” esiste la possibilità di elminare ogni traccia e distruggere Kodachi completamente; cliccando semplicemente sull’icona “Destroy System”.

Conclusioni

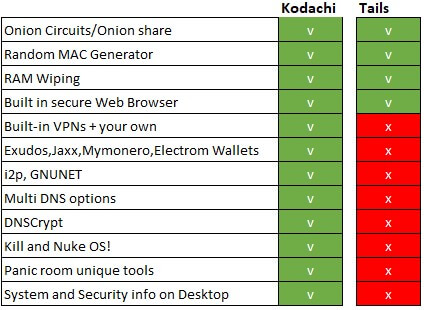

Kodachi è un sistema operativo che rende disponibili tutte le tecnologie per la navigazione anonima e sicura, è semplice da utilizzare in Live e presenta una suite davvero vasta di applicazioni preinstallate, Xfce è un Desktop Environment user friendly e molto leggero; il che rende possibile utilizzare questo sistema anche su computer datati. Per completezza riporto di seguito le maggiori differenze con il suo principale competitor Tails.

Nel caso fossi interessato a provare Kodachi di persona (altamente consigliato), sul sito ufficiale trovi il link per il download, documentazione e blog.