Realizzo questo articolo per parlare dell’eterna campagna office 365 phishing nei confronti dei possessori di un account microsoft 365 o office 365.

Iniziati diversi anni fa e andati sempre ad aumentare i tentativi di phishing nel quale cercano di rubare i dati degli account office 365 o più in gererale microsoft 365, sono diventati un bottino succulento visti i diversi servizi che vi girano dietro ad un account, ma come vengono realizzate queste truffe?

La sostanza dell’attacco è sempre la stessa, arriva una eMail nella quale fanno riferimento ad un file condiviso su one drive o su sharepoint oppure ti comunicano che è necessaria la verifica dell’account ecc ecc; vi palesano un bottone o un link su cui cliccare e si viene rediretti su una pagina uguale identica a quella originale, almeno a prima vista.

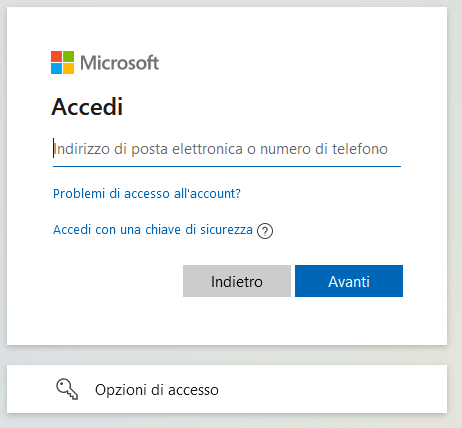

Devo ammettere che ho trovato truffe in cui l’interfaccia grafica della pagina di login era devvero uguale identica a quella originale, per intenderci la seguente:

COME RICONOSCERE LA TRUFFA? Come riconosco se la pagina è orginale?

Oggi saltiamo l’analisi della eMail, dalla quale è possibile insospettirci subito se non è ben fatta, e passiamo subito sul dominio della pagina web dove veniamo rediretti.

Cos’è un dominio?

Si tratta di un indirizzo unico e inconfondibile per far trovare il mio sito o il mio servizio sul web.

Per fare un esempio: Se per trovare un’abitazione si fa riferimento all’indirizzo civico, sul web l’utente può accedere alle informazioni di cui ha bisogno utilizzando il nome del dominio.

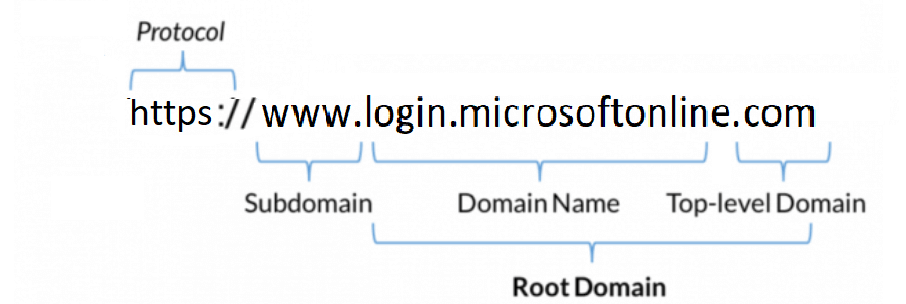

Vediamo com’è strutturato un url per poter procedere con l’analisi del dominio:

In fase di autenticazione dobbiamo verificare 3 cose importanti:

- Il protocollo utilizzato deve essere HTTPS (in caso contrario i dati vengono passati in chiaro)

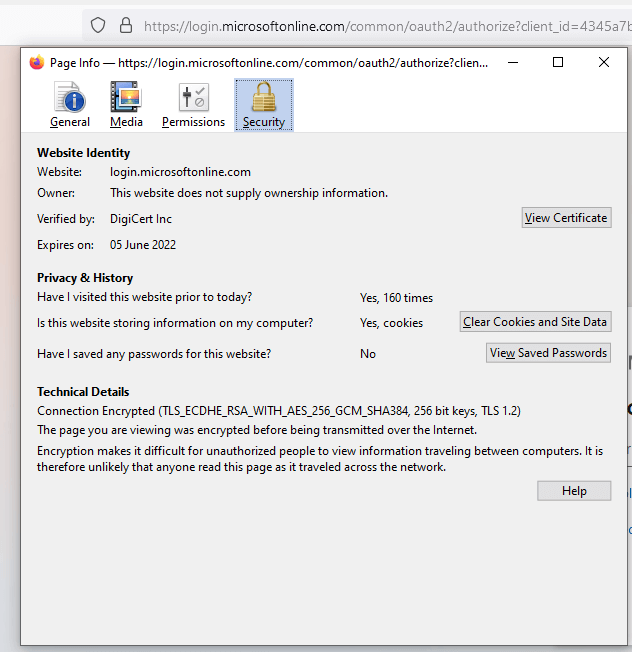

- La validità e l’autorerevolezza del certificato https, cliccando sull’immagine del lucchetto affianco alla scritta https, in questo caso il dominio microsoftonline è verificato da DigitCert ed è in validità. (se trovate un presunto dominio micrsoft verificato da un ente differente fatevi subito qualche domanda)

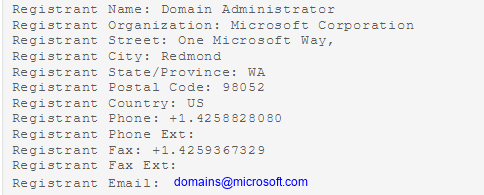

- Come ultimo controllo possiamo utilizzare il tool whois, basterà inserire il RootDomain nel search per avere tutti i dettagli del dominio, in particolare vediamo a chi è registrato il dominio:

OFFICE 365, Come evitare il phishing

Da notare che un url nella maggior parte dei casi si presenterà in questo modo:

https://login.microsoftonline.com/common/oauth2/authorize?client_id=4345a7b9-9a63-4910-a426-35363201d503&redirect_uri=https%3A%2F%2Fwww.office.com%2Flanding&response_type=code%20id_token&scope=openid%20profile&response_mode=form_post&nonce=637665970918006009.ZmNmY2Y2MjMtZmI5ZC00NmRiLWI4NDMtOTYzNWVlNzNhOWZiMWM4YjcwODctMTZmZS00YWZmLTkwZTAtMDRhZWQ3YzQxMzY3&ui_locales=it-IT&mkt=it-IT&client-request-id=684bb832-9b3a-4c10-8f92-c9c762f9a4c5&login_hint=admin%40sisme.it&msafed=0&state=klkxl_Dz1ZWzDtboXoNRFEGeL1MYpuY45v3sgnwsqTNn6DFi_yJEl4SBYl176QjGxU6ecTI1L8FKUPn0jZczakLwNpVCm__LMLO2yiJubFflHq61ACntqim7jo-OxRIW_ytAW6v2dDVcPqUeNY76k8XRYDUjcS7DpCRGQyKImKPgCPDFC1xL7ArRf1y0Ch0c7D86QQV1Vz9Yhh8Cg3I6pLZUMVfiZ5kP8bDc7_OWvunN1kJNmLLucVlkAYOn8nICSxveHEe0mTlawVVsR6JujCujAsYyepXeHUutIl7WQ_BSWD8a3rPEVLYR0hSX0E_00eI0dJ5Wlko2cTKDlhmP-8cb356sko0AOU2XFSlf7_I&x-client-SKU=ID_NETSTANDARD2_0&x-client-ver=6.11.0.0

Niente panico! A noi serve solo il RootDomain come analizzato nel paragrafo precedente. Fate attenzione anche ai link di riferimento nella pagina, per esempio se cliccate su “problemi di accesso alla piattaforma” nella maggior parte dei casi si viene rediretti al link del sito originale e ci può trarre in inganno. Fate sempre attenzione a dove inserite le vostre credenziali.

Autenticazione a 2 fattori

Un’autenticazione a due fattori è un metodo di autenticazione che si basa sull’utilizzo congiunto di due metodi di autenticazione individuali, cosa vuol dire? Vuol dire che oltre ad inserire nome utente e password ci verrà richiesto l’inserimento di un ulteriore codice mandato per esempio tramite SMS per poter accedere al nostro account. Capite che questo ci salva nel caso in cui abbiamo sbadatamente regalato le nostre credenziali d’accesso a qualche organizzazione criminale.

Microsoft 365 supporta l’autenticazione a due fattori! Non capisco perchè non sia ancora obbligatorio il suo utilizzo ma consiglio a tutti i possessori di un account 365 di utilizzarla.

Advanced Threat Protection

Consigliatissimo è anche l’utilizzo di advanced threat protection (per info), diffidate dai sistemi gratuiti, oramai con 30/40 euro annui si portano a casa delle suite molto valide. Per l’utilizzo di ulteriori best practice rimando agli articolo fatti tempo addietro BP1 e BP2.